Постійних клієнтів

Технічна підтримка 24/7/365

Вигідно Безпечно Надійно

Створення Підтримка Розвиток

Проектування та монтаж

Сайт Магазин Додаток

Всі питання, пов'язані зі створенням нової ІТ-інфраструктури, підтримки чи розвитку вже існуючої можна вирішити, звернувшись до одного інтегратора.

Послуга, котру пропонуют ІТ-компанії, а також незалежні експерти в тому чи іншому напрямку (зазвичай у вузькому спектрі, наприклад, захист від DDoS-атак).

Оптимальні рішення у сфері проектування та монтажу систем безпеки. Охоплюємо увесь комплекс робіт: від обстеження проекту до закупівлі та встановлення обладнання.

Створення сайтів будь-якої складності: від сайту-візитки і невеликого інтернет-магазину до створення веб-додатку з нестандартним функціоналом та backend'ів для мобільних додатків.

Зростання українського ринку інформаційних технологій не привів до зростання кількості фахівців галузі, навпаки, в Україні спостерігається серйозна нестача молодих IT-фахівців.

Все більше компаній обирають віртуальний сервер замість фізичного. Відбуваєтьяс це з декількох причин.

Кожен з нас писав або буде писати резюме. Зазвичай це не найвеселіше заняття, де ти заповнюєш на аркуші А4 по порядку всі свої навички та досвід роботи. Іноді дуже важко розповісти про все що ти вмієш. Та й краще показати.

Саме так вирішили декілька людей, створивши сайт у вигляді наочного резюме, розповідаючи і показуючи що вони вміють. Однак ті що потрапили в цю статтю змогли виділитися більше інших. Дизайн їх сайтів мають вигляд операційної системи іноді з ярликами, папками і текстовими документами. Все що ви бачите на сайті активно і працює так само як і на вашому робочому столі, ось тільки оформлено це під виглядом застарілих операційних систем, в нашій добірці це Windows 95.

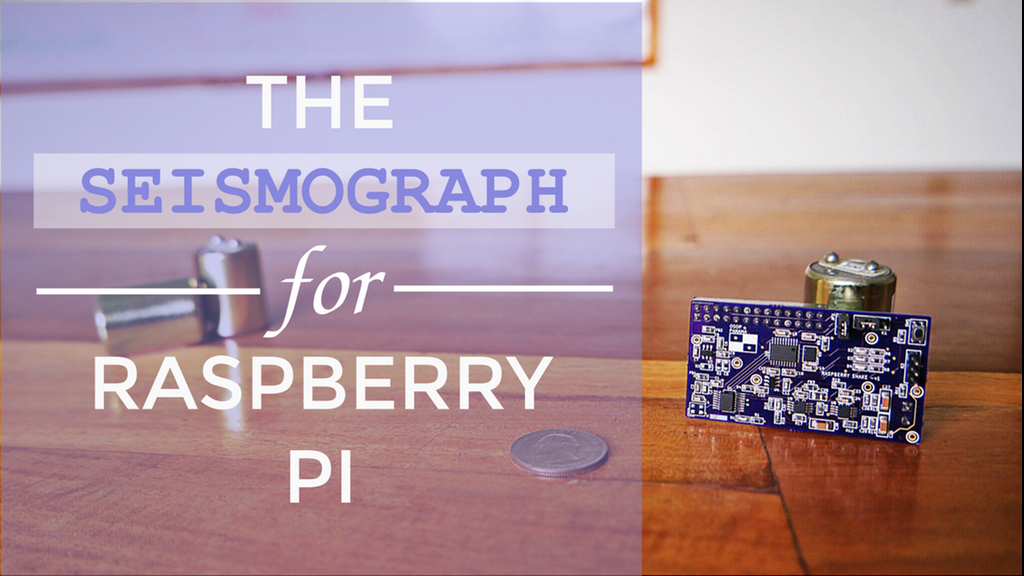

Суть скрипта в тому, що, якщо у вас є 50 + маршрутизаторів (хоча і до 50-ти це теж корисно) вам не треба заходити і самостійно, вручну робитиbackupвашего маршрутизатора.

На початку для того щоб розуміти, що це за звір, і з чим його їдять, давайте розглянемо функції даного скрипта:

Фахівці з кібербезпеки CheckPoint повідомили про збільшення кількості загроз і атак з початку спалаху короновірусу. В якості основної загрози відзначили спроби фішингу — 55%, далі шкідливі веб-сайти, які нібито містять інформацію і поради про короновірус — 32%, збільшення кількості шкідливих програм — 28% і вимагачів — 19%.

Активність кіберзлочинців в нічний час доби тісно пов'язана з робочим часом.

В основному співробітники які працюють вночі не здатні відбити атаку. Навіть при роботі IT-відділу в офісі є ймовірність не виявити загрозу.

За даними компанії FireEye, 49% від усіх грабіжницьких атак на підприємстві відбуваються поза робочим часом. Активність у вихідні становить 27%.

Технічна підтримка 24/7/365

Віртуалізація на базі VMWare ESXi

Комплексні рішення з організації ІТ-інфраструктури